The hacker news 網站披露,黑客組織“國內小貓”(Domestic Kitten)正在進行一項新的惡意攻擊活動,該活動偽裝成一個翻譯應用程序,分發更新版本的 FurBall的Android 惡意軟件。

“國內小貓”介紹

Domestic Kitten,也稱 APT-C-50,據稱是伊朗的一個黑客組織,主要是從受損的移動設備獲取敏感信息,至少從 2016 年起,就一直非常活躍。

趨勢科技(Trend Micro)在 2019 年一項分析報告中表示,APT-C-50 可能與另一個名為“彈跳高爾夫”(Bouncing Golf)的黑客組織有聯系。(Bouncing Golf主要針對中東國家進行網絡間諜活動)。

針對部分伊朗公民發動攻擊

據 Check Point 報道,APT-C-50 依賴于伊朗博客網站、電報頻道和短信等不同攻擊載體,誘使潛在受害者安裝惡意應用程序,主要攻擊對象包括內部持不同政見者、反對派力量、ISIS 倡導者、伊朗庫爾德少數民族等可能對伊朗政權穩定構成威脅的伊朗公民。

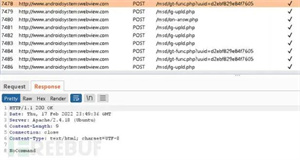

無論黑客采用何種方法,翻譯應用程序都充當了一個管道,傳遞一種以色列網絡安全公司命名為 FurBall 的惡意軟件(KidLogger 的定制版本),該軟件可以從設備中收集和過濾個人數據。ESET 發現最新一輪攻擊活動主要涉及以翻譯服務為幌子的應用程序。

應用程序(“sarayemaghale.apk”)是通過一個模仿 downloadmaghaleh[.]com 的假冒網站發布,該網站是一個合法網站,主要提供從英語翻譯成波斯語的文章和書籍。

值得一提的是,該組織以前使用安全、新聞、游戲和壁紙等應用程序隱藏惡意軟件。

更多信息可以來這里獲取==>>電子技術應用-AET<<

本站內容除特別聲明的原創文章之外,轉載內容只為傳遞更多信息,并不代表本網站贊同其觀點。轉載的所有的文章、圖片、音/視頻文件等資料的版權歸版權所有權人所有。本站采用的非本站原創文章及圖片等內容無法一一聯系確認版權者。如涉及作品內容、版權和其它問題,請及時通過電子郵件或電話通知我們,以便迅速采取適當措施,避免給雙方造成不必要的經濟損失。聯系電話:010-82306118;郵箱:aet@chinaaet.com。